Keamanan aset digital vps kini menjadi salah satu isu paling krusial bagi perusahaan yang menyimpan data rahasia di server virtual. Di tengah maraknya kebocoran data, ransomware, dan serangan siber terarah, Virtual Private Server bukan lagi sekadar infrastruktur teknis, tetapi benteng utama yang melindungi rahasia bisnis, data pelanggan, hingga aset finansial. Ketika satu celah terbuka, bukan hanya sistem yang berhenti, reputasi perusahaan pun ikut runtuh.

Mengapa Keamanan Aset Digital VPS Menjadi Taruhan Utama

Perusahaan modern menggantungkan hampir seluruh proses bisnis pada sistem digital, mulai dari email, aplikasi internal, sampai database pelanggan. Semua itu sering kali berjalan di atas VPS, yang jika tidak dikelola dengan keamanan ketat, akan menjadi pintu masuk empuk bagi peretas. Keamanan aset digital vps bukan hanya soal memasang password kuat, tetapi mencakup serangkaian kebijakan, konfigurasi, dan pemantauan yang berlapis.

Banyak perusahaan tergoda dengan harga murah dan kemudahan setup VPS, namun mengabaikan konfigurasi keamanan dasar. Di sinilah masalah bermula. Server yang dibiarkan dengan pengaturan default, port standar terbuka, dan akun root tanpa pembatasan akses menjadi sasaran otomatis bot dan skrip berbahaya yang terus memindai internet mencari korban baru.

“Di era digital, kelalaian sekecil satu port terbuka tanpa pengamanan bisa berubah menjadi kerugian miliaran rupiah dalam hitungan jam.”

Fondasi Keamanan Aset Digital VPS yang Sering Diabaikan

Sebelum berbicara soal teknik lanjutan, ada fondasi keamanan aset digital vps yang justru paling sering dilupakan. Hal hal mendasar inilah yang kerap menjadi pintu pertama bagi peretas untuk menembus sistem perusahaan.

Konfigurasi Awal Server dan keamanan aset digital vps

Langkah pertama setelah menyewa VPS seharusnya bukan mengunggah aplikasi, melainkan mengamankan sistem operasi dan akses. Di tahap ini, perusahaan perlu memastikan bahwa setiap komponen telah dikonfigurasi dengan prinsip minimum privilege dan hardening yang memadai.

Beberapa praktik penting yang wajib dilakukan pada tahap konfigurasi awal antara lain:

1. Mengganti port SSH standar

Port 22 adalah target utama bot otomatis. Mengganti port SSH ke nomor yang tidak umum memang bukan solusi mutlak, tetapi memperkecil peluang serangan acak dan brute force massal.

2. Menonaktifkan login root langsung

Akses root langsung melalui SSH membuka risiko besar. Lebih aman membuat user khusus, memberikan hak sudo, dan mengunci login root dari luar. Dengan begitu, peretas harus melewati dua lapis identitas sebelum bisa menguasai server.

3. Mengaktifkan firewall sejak awal

Banyak VPS berjalan tanpa firewall aktif. Gunakan iptables, ufw, atau firewall bawaan panel untuk mengizinkan hanya port yang benar benar dibutuhkan. Semua port lain sebaiknya ditutup rapat.

4. Menghapus layanan dan paket yang tidak diperlukan

Semakin banyak layanan berjalan, semakin besar permukaan serangan. Hapus atau nonaktifkan service yang tidak digunakan agar tidak menjadi celah yang terlupakan.

Langkah langkah ini terlihat sederhana, namun sering diabaikan karena dianggap merepotkan atau memakan waktu. Padahal, di sinilah pondasi keamanan aset digital vps dibangun.

Manajemen Identitas dan Akses ke VPS

Identitas pengguna dan hak akses adalah garis pertahanan pertama. Sistem yang aman tidak boleh bergantung hanya pada satu akun dengan hak superuser tanpa pembatasan. Pengelolaan akun yang ceroboh bisa membuat seluruh rahasia perusahaan jatuh ke tangan yang salah.

Beberapa prinsip penting yang perlu diterapkan:

1. Setiap orang punya akun sendiri

Dilarang keras berbagi satu akun admin untuk banyak orang. Setiap staf TI atau pengembang harus memiliki akun unik sehingga setiap aktivitas dapat dilacak.

2. Hak akses sesuai kebutuhan

Terapkan prinsip least privilege. Pengembang yang hanya perlu mengakses folder aplikasi tidak seharusnya memiliki akses penuh ke seluruh sistem.

3. Otentikasi dua faktor

SSH key saja sudah jauh lebih aman dibanding password, tetapi menambahkan lapisan otentikasi kedua seperti OTP atau VPN internal akan meningkatkan keamanan aset digital vps secara signifikan.

4. Rotasi kredensial secara berkala

Password, kunci akses, dan token API perlu diganti secara periodik, terutama setelah ada anggota tim yang keluar dari perusahaan atau berpindah divisi.

Dengan manajemen identitas yang disiplin, perusahaan tidak hanya melindungi sistem dari serangan eksternal, tetapi juga meminimalkan risiko penyalahgunaan dari dalam.

Lapisan Perlindungan Teknis yang Mengamankan Rahasia Perusahaan

Setelah fondasi dasar kokoh, perusahaan perlu membangun lapisan perlindungan teknis yang lebih canggih. Di sinilah keamanan aset digital vps benar benar diuji, terutama ketika berhadapan dengan serangan terarah dan eksploitasi kerentanan.

Enkripsi Data dan keamanan aset digital vps di Jalur dan di Penyimpanan

Data rahasia perusahaan tidak boleh dibiarkan berjalan dan tersimpan dalam bentuk teks biasa. Enkripsi adalah keharusan, bukan lagi opsi, baik untuk data in transit maupun data at rest.

Untuk data yang bergerak melalui jaringan, penggunaan HTTPS dengan sertifikat SSL atau TLS yang valid adalah langkah minimum. Semua panel admin, API, dan akses internal yang kritis harus dilindungi enkripsi. Hindari penggunaan protokol lama yang rentan dan segera perbarui konfigurasi cipher suite ke standar yang lebih aman.

Untuk data yang tersimpan di server, perusahaan perlu mempertimbangkan:

1. Enkripsi disk atau partition

Jika VPS menyimpan database sensitif, enkripsi pada level disk akan membuat data tetap sulit diakses meski file sistem berhasil dicuri.

2. Enkripsi di level aplikasi atau database

Kolom kolom yang sangat sensitif seperti nomor identitas, informasi kartu, atau rahasia dagang dapat dienkripsi langsung di aplikasi sebelum disimpan.

3. Manajemen kunci enkripsi yang terpisah

Kunci enkripsi tidak boleh disimpan di lokasi yang sama dengan data terenkripsi. Gunakan layanan manajemen kunci atau minimal simpan secara terpisah dengan kontrol akses ketat.

Dengan pendekatan berlapis seperti ini, peretas yang berhasil menembus server sekalipun tidak otomatis dapat membaca isi data.

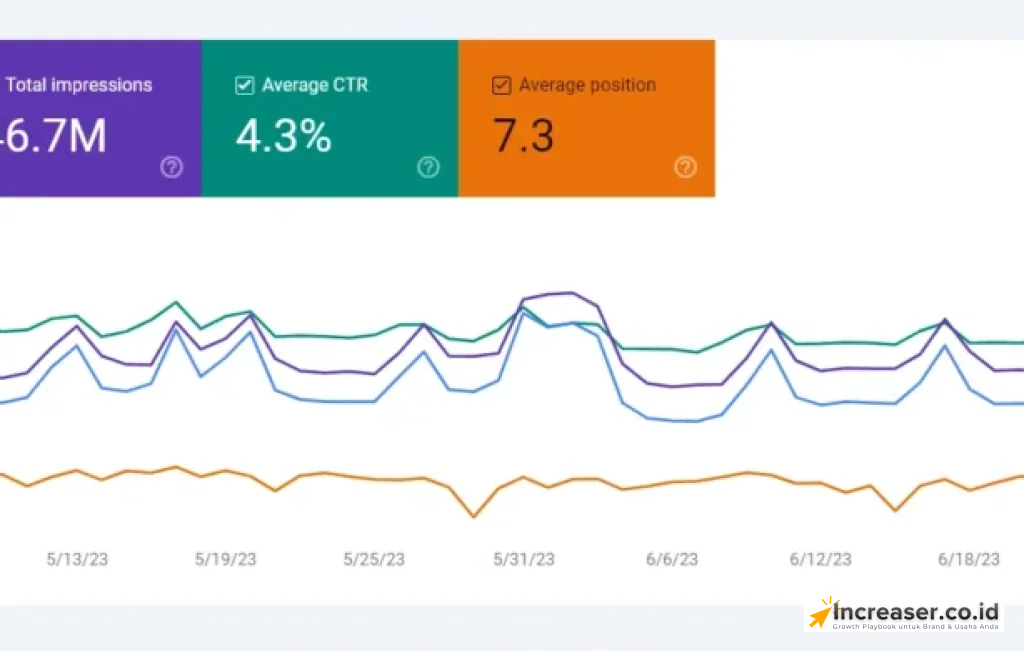

Pemantauan Log dan keamanan aset digital vps Real Time

Banyak kebocoran data baru disadari berbulan bulan setelah kejadian karena perusahaan tidak memantau log server secara aktif. Padahal, jejak awal serangan hampir selalu terekam di log, mulai dari percobaan login mencurigakan hingga eksekusi perintah yang tidak biasa.

Untuk meningkatkan keamanan aset digital vps, perusahaan perlu:

1. Mengaktifkan dan menyimpan log dengan disiplin

Log SSH, web server, database, firewall, dan aplikasi harus diaktifkan dan disimpan dalam jangka waktu tertentu untuk keperluan audit.

2. Mengirim log ke server terpisah

Jika log hanya disimpan di VPS yang sama, peretas bisa menghapus jejak setelah masuk. Mengirim log ke server log terpusat akan menjaga bukti tetap utuh.

3. Menggunakan sistem alert

Integrasikan log dengan sistem monitoring yang bisa mengirim peringatan otomatis ketika terjadi anomali, misalnya lonjakan gagal login, perubahan file sistem, atau aktivitas di luar jam kerja biasa.

4. Melakukan review berkala

Tim keamanan atau admin server harus menjadwalkan peninjauan log secara rutin, bukan hanya ketika insiden sudah terjadi.

“VPS yang tidak dipantau lognya sama saja seperti gedung tanpa CCTV. Anda hanya bisa menebak nebak apa yang terjadi ketika sesuatu salah.”

Strategi Bertahan dari Serangan Nyata di Dunia VPS

Serangan siber terhadap VPS perusahaan bukan lagi sekadar kemungkinan, tetapi keniscayaan. Pertanyaannya bukan apakah serangan akan datang, melainkan kapan dan seberapa siap sistem dalam menghadapinya. Keamanan aset digital vps yang matang selalu mencakup strategi bertahan saat insiden benar benar terjadi.

Backup Berlapis dan keamanan aset digital vps dari Ancaman Ransomware

Ransomware yang mengenkripsi seluruh isi server menjadi mimpi buruk banyak perusahaan. Dalam skenario seperti ini, backup yang baik adalah satu satunya jalan untuk kembali beroperasi tanpa harus membayar tebusan.

Beberapa prinsip backup yang perlu diterapkan:

1. Backup rutin dan otomatis

Jangan mengandalkan backup manual. Gunakan jadwal otomatis harian atau bahkan per jam untuk sistem yang sangat kritis.

2. Menyimpan backup di lokasi terpisah

Backup yang disimpan di VPS yang sama tidak akan menolong ketika server diserang. Simpan salinan di server lain, cloud storage, atau media offline.

3. Uji pemulihan secara berkala

Banyak perusahaan baru menyadari backup mereka rusak atau tidak lengkap ketika bencana terjadi. Lakukan uji restore secara berkala untuk memastikan data benar benar bisa dikembalikan.

4. Pisahkan kredensial backup

Sistem backup sebaiknya memiliki kredensial dan hak akses terbatas sehingga peretas yang menguasai VPS utama tidak mudah menghapus salinan cadangan.

Dengan strategi backup yang matang, keamanan aset digital vps tidak hanya bergantung pada pencegahan, tetapi juga kemampuan pulih setelah serangan.

Segmentasi Layanan dan Pengurangan Risiko pada keamanan aset digital vps

Salah satu kesalahan umum adalah menempatkan terlalu banyak layanan kritis dalam satu VPS. Ketika satu aplikasi diretas, seluruh sistem ikut jatuh karena tidak ada pemisahan yang jelas. Segmentasi menjadi kunci untuk membatasi kerusakan.

Langkah yang dapat dipertimbangkan:

1. Pisahkan database dan aplikasi

Jangan menempatkan database yang sangat sensitif di server yang sama dengan aplikasi publik yang sering diakses pengguna.

2. Gunakan beberapa VPS untuk fungsi berbeda

Email, web, API, dan sistem internal sebaiknya tidak bercampur dalam satu lingkungan. Dengan begitu, jika satu VPS diserang, yang lain tetap aman.

3. Terapkan kontrol akses antar server

Gunakan firewall antar VPS, VPN internal, atau jaringan privat sehingga komunikasi antar server hanya terjadi pada jalur yang diizinkan.

4. Batasi akses publik

Hanya layanan yang memang harus diakses dari internet yang boleh terbuka ke publik. Layanan internal sebaiknya hanya dapat diakses melalui VPN atau IP tertentu.

Segmentasi ini mungkin menambah kompleksitas pengelolaan, tetapi sangat meningkatkan keamanan aset digital vps dan mengurangi risiko kerugian besar ketika terjadi kebocoran.

Peran Budaya Keamanan di Balik Teknologi VPS

Teknologi sekuat apa pun tidak akan cukup jika tidak didukung budaya keamanan yang kuat di dalam perusahaan. Keamanan aset digital vps bukan hanya tugas tim TI, melainkan tanggung jawab bersama seluruh organisasi.

Perusahaan perlu membangun kebiasaan seperti:

1. Pelatihan rutin tentang keamanan informasi

Staf yang memahami risiko tidak akan sembarangan membagikan kredensial, mengklik tautan mencurigakan, atau mengunggah file sensitif tanpa enkripsi.

2. Prosedur standar ketika terjadi insiden

Setiap orang harus tahu apa yang harus dilakukan ketika melihat tanda tanda serangan, mulai dari siapa yang dihubungi hingga langkah pertama yang diambil.

3. Evaluasi berkala terhadap kebijakan keamanan

Teknologi dan ancaman berubah cepat. Kebijakan yang dibuat dua tahun lalu mungkin sudah tidak relevan dan harus diperbarui.

4. Kolaborasi antara manajemen dan tim teknis

Keputusan keamanan sering kali membutuhkan dukungan anggaran dan kebijakan dari level manajemen. Tanpa dukungan tersebut, banyak rekomendasi teknis tidak akan pernah terwujud.

Dengan kombinasi teknologi yang tepat dan budaya keamanan yang matang, perusahaan dapat menjadikan keamanan aset digital vps sebagai keunggulan, bukan sekadar beban biaya. Di tengah persaingan bisnis yang semakin ketat, kepercayaan pelanggan terhadap kemampuan perusahaan melindungi data mereka bisa menjadi pembeda paling penting.

Comment