Perdebatan tentang keamanan antara Headless vs Monolithic CMS semakin mengemuka seiring meningkatnya serangan siber terhadap website, aplikasi, hingga layanan digital perusahaan. Di tengah gempuran ransomware, kebocoran data, dan deface situs, pemilihan arsitektur sistem manajemen konten bukan lagi soal tren teknologi, tetapi menyangkut langsung reputasi dan kelangsungan bisnis. Memahami bagaimana Headless vs Monolithic CMS bekerja, titik lemah masing masing, serta pola serangan yang sering terjadi menjadi langkah penting sebelum memutuskan platform mana yang akan digunakan.

Mengenal Headless vs Monolithic CMS dari Kacamata Keamanan

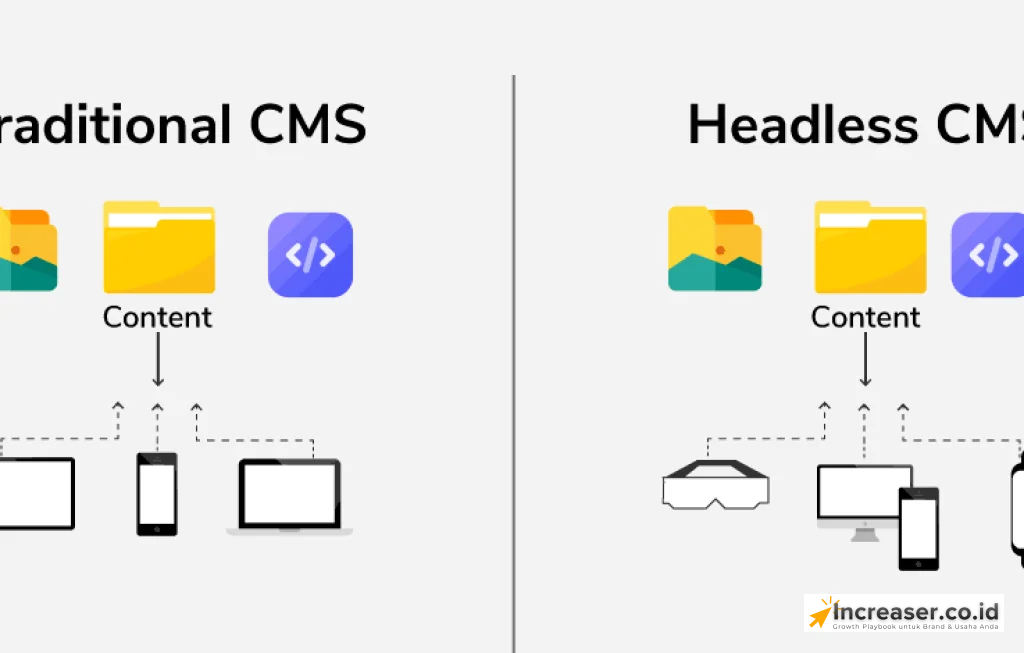

Perbedaan mendasar antara Headless vs Monolithic CMS bukan hanya pada cara menampilkan konten, tetapi juga pada permukaan serangan yang terbuka bagi peretas. Monolithic CMS menggabungkan front end, back end, dan database dalam satu paket terintegrasi. Headless CMS memisahkan pengelolaan konten di back end dan mendistribusikannya melalui API ke berbagai front end seperti website, mobile app, hingga perangkat IoT.

Dalam konteks keamanan, monolitik cenderung memiliki satu “pintu besar” yang menjadi akses ke seluruh sistem. Jika pintu ini dijebol, penyerang bisa masuk ke area admin, database, hingga file sistem. Sementara itu, Headless CMS memecah beban dengan memisahkan lapisan presentasi dan konten, sehingga antarmuka publik tidak selalu langsung terhubung dengan panel admin.

“Tidak ada CMS yang benar benar aman. Yang ada adalah pilihan arsitektur yang lebih mudah atau lebih sulit untuk disalahgunakan, tergantung bagaimana ia dikonfigurasi dan dipelihara.”

Monolithic CMS: Kenyamanan Tinggi, Permukaan Serangan Lebih Luas

Monolithic CMS sudah lama menjadi tulang punggung jutaan website di seluruh dunia. Platform seperti WordPress, Joomla, atau Drupal secara tradisional masuk kategori ini, meski beberapa kini mulai mengadopsi fitur headless. Dalam arsitektur monolitik, satu sistem mengurus semuanya mulai dari manajemen konten, tampilan, plugin, hingga autentikasi pengguna.

Kenyamanan ini justru menciptakan permukaan serangan yang sangat luas. Setiap fitur tambahan, plugin, atau tema berpotensi menjadi celah. Penyerang cukup menemukan satu kelemahan di salah satu komponen untuk kemudian mengeksekusi serangan lebih dalam ke inti sistem.

Titik Titik Rawan Serangan pada Monolithic CMS

Ketika membahas Headless vs Monolithic CMS, monolitik sering kali disebut lebih rentan bukan tanpa alasan. Ada beberapa titik lemah yang paling sering dieksploitasi penyerang pada monolithic CMS.

# Plugin dan Tema Pihak Ketiga

Penggunaan plugin dan tema pihak ketiga menjadi salah satu faktor terbesar kerentanan monolithic CMS. Banyak pemilik website menginstal plugin gratis tanpa memeriksa reputasi, tingkat update, atau kualitas kodenya. Plugin yang tidak lagi dipelihara menjadi target mudah bagi peretas.

Di sinilah pola serangan umum muncul. Penyerang memindai ribuan situs yang menggunakan plugin tertentu dengan celah keamanan yang sudah diketahui, lalu menjalankan serangan otomatis untuk mengunggah file berbahaya, membuat akun admin baru, atau menyuntikkan skrip berbahaya ke halaman.

# Panel Admin Terbuka dan Brute Force Login

Monolithic CMS biasanya memiliki URL panel admin yang mudah ditebak seperti wp admin atau administrator. Jika tidak dikonfigurasi dengan baik, panel ini terbuka untuk seluruh internet dan menjadi sasaran brute force attack. Penyerang menjalankan skrip untuk mencoba kombinasi username dan password hingga menemukan yang tepat.

Tanpa proteksi tambahan seperti limit login attempt, autentikasi dua faktor, atau pembatasan IP, panel admin monolitik menjadi gerbang utama yang terus diserbu bot dan pelaku kejahatan siber.

# SQL Injection dan XSS

Karena monolithic CMS menggabungkan front end dan back end dalam satu paket, celah seperti SQL Injection dan Cross Site Scripting sering muncul dari input pengguna yang tidak difilter dengan baik, baik melalui form komentar, halaman pencarian, maupun modul lain. Jika pengembang tema atau plugin tidak menerapkan sanitasi input yang ketat, peretas bisa memanipulasi query database atau menyuntikkan skrip yang dieksekusi di browser pengunjung.

Monolitik yang tidak rutin diperbarui dan masih menggunakan versi lama menjadi ladang empuk eksploitasi. Banyak serangan tidak membutuhkan teknik canggih, cukup memanfaatkan kelemahan yang sudah dipublikasikan namun belum ditambal oleh pemilik situs.

Headless vs Monolithic CMS dalam Arsitektur Modern

Peralihan ke arsitektur modern membuat Headless vs Monolithic CMS sering dibandingkan bukan hanya dari sisi fleksibilitas, tetapi juga dari perspektif keamanan. Di era multi channel, satu konten bisa muncul di website, aplikasi mobile, smart TV, hingga perangkat wearable. Headless CMS dirancang untuk melayani kebutuhan ini dengan pendekatan API first.

Dengan memisahkan front end dan back end, Headless CMS menciptakan lapisan tambahan antara pengguna dan sistem pengelolaan konten. Front end bisa dibangun dengan framework modern seperti React, Vue, atau Next, sementara back end fokus pada penyimpanan dan manajemen konten yang diakses melalui API terproteksi.

Keamanan Headless CMS: Lebih Tertutup, Namun Tidak Kebal

Secara teori, Headless CMS menawarkan permukaan serangan yang lebih kecil di sisi publik karena tidak menyajikan panel admin dan sistem template di server yang sama dengan front end. Website statis yang dihasilkan dari konten Headless CMS misalnya, hanya menyajikan file HTML, CSS, dan JavaScript tanpa eksekusi server side yang kompleks.

Namun, anggapan bahwa headless otomatis lebih aman perlu dikritisi. Arsitektur headless memindahkan titik kritis ke sisi API, autentikasi, dan integrasi antar layanan. Jika konfigurasi akses API lemah, token bocor, atau tidak ada pembatasan permintaan, headless dapat menjadi sama rentannya dengan monolitik.

Titik Titik Kritis Keamanan di Headless vs Monolithic CMS

Saat membandingkan Headless vs Monolithic CMS dari sudut pandang serangan, pola ancaman pada headless bergeser dari eksploitasi plugin ke eksploitasi API dan konfigurasi infrastruktur.

# Keamanan API dan Token Akses

API adalah jantung dari Headless CMS. Semua permintaan untuk mengambil, mengubah, atau menghapus konten melewati jalur ini. Jika endpoint API tidak dibatasi dengan benar, penyerang bisa melakukan enumerasi data, mengakses konten yang seharusnya privat, bahkan mengubah data melalui permintaan terautentikasi palsu.

Token akses yang disimpan sembarangan di front end, repository publik, atau file konfigurasi yang tidak terenkripsi menjadi salah satu celah paling sering terjadi. Begitu token ini ditemukan, penyerang bisa menggunakannya untuk berinteraksi langsung dengan Headless CMS tanpa perlu menembus panel admin tradisional.

# Konfigurasi Infrastruktur dan DevOps

Headless CMS sering diadopsi bersamaan dengan pola pengembangan modern seperti microservices, container, dan CI CD. Kompleksitas ini membawa tantangan baru. Mis konfigurasi server, aturan firewall yang terlalu longgar, atau rahasia yang disimpan di environment tanpa enkripsi bisa membuka jalan bagi penyerang.

Dalam banyak kasus, kebocoran keamanan pada Headless CMS bukan berasal dari sistemnya sendiri, tetapi dari rantai DevOps yang tidak aman. Akses ke repository kode, sistem build, atau layanan cloud yang digunakan untuk menyimpan konten dan file media menjadi target bernilai tinggi.

“Headless bukan jaminan aman, tetapi ia memaksa tim untuk berpikir lebih serius tentang desain keamanan sejak awal, bukan menambal setelah sistem berjalan.”

Pola Serangan yang Membedakan Headless vs Monolithic CMS

Jika dilihat dari laporan insiden di berbagai sektor, pola serangan yang menyasar Headless vs Monolithic CMS memiliki karakter berbeda. Monolitik lebih sering menjadi korban mass exploit, sementara headless kerap menjadi target serangan yang lebih terarah.

Pada monolithic CMS, penyerang memanfaatkan kerentanan yang sudah diketahui publik di plugin, tema, atau core CMS. Serangan dilakukan secara otomatis ke ribuan situs sekaligus. Tujuannya bisa berupa deface, penyisipan malware, hingga pemanfaatan server sebagai bagian dari botnet.

Pada Headless CMS, penyerang lebih sering mengejar nilai data dan akses sistem. Mereka mencari kelemahan di API, kredensial yang bocor, atau integrasi dengan layanan lain seperti CRM dan sistem pembayaran. Serangan semacam ini biasanya lebih spesifik, menyasar organisasi tertentu dengan potensi kerugian finansial dan reputasi yang besar.

Mana yang Lebih Rentan Diretas: Headless vs Monolithic CMS?

Pertanyaan mengenai mana yang paling rentan diretas antara Headless vs Monolithic CMS tidak memiliki jawaban tunggal yang mutlak. Secara statistik, monolithic CMS tampak lebih sering menjadi korban karena basis pengguna yang sangat besar dan ekosistem plugin yang luas. Banyak pemilik situs kecil hingga menengah tidak memiliki tim keamanan khusus, sehingga update sering tertunda dan konfigurasi dibiarkan default.

Di sisi lain, Headless CMS cenderung diadopsi oleh organisasi yang lebih matang secara teknologi, dengan tim pengembang dan DevOps yang lebih disiplin. Hal ini berkontribusi pada tingkat keamanan yang relatif lebih baik. Namun, jika Headless CMS digunakan tanpa pemahaman yang cukup tentang keamanan API dan pengelolaan rahasia, risikonya bisa sama besar.

Secara arsitektural, headless memberi peluang untuk membatasi permukaan serangan publik, misalnya dengan memisahkan total antara server konten dan layer presentasi. Monolitik lebih sulit melakukan pemisahan ini karena semua komponen melekat dalam satu sistem. Namun keunggulan arsitektur tidak berarti apa apa jika praktik keamanannya diabaikan.

Strategi Meminimalkan Risiko pada Headless vs Monolithic CMS

Alih alih hanya memilih salah satu dan menganggapnya lebih aman, pendekatan yang lebih bijak adalah memahami bagaimana mengeraskan masing masing arsitektur. Pada monolithic CMS, fokus harus diberikan pada pengelolaan plugin, update berkala, pengamanan panel admin, dan pemantauan aktivitas mencurigakan.

Pada Headless CMS, perhatian perlu diarahkan pada desain API, kontrol akses berbasis peran, penyimpanan token yang aman, pembatasan permintaan, serta pengamanan rantai DevOps. Penggunaan WAF, enkripsi end to end, dan audit keamanan berkala menjadi langkah penting untuk kedua jenis arsitektur.

Pemilik sistem perlu menerima kenyataan bahwa keamanan bukan fitur sekali jadi. Baik Headless vs Monolithic CMS sama sama membutuhkan perawatan, monitoring, dan penyesuaian berkelanjutan seiring munculnya teknik serangan baru. Pilihan arsitektur seharusnya ditentukan oleh kebutuhan bisnis, skala sistem, kemampuan tim, dan kesiapan untuk menerapkan praktik keamanan yang disiplin.

Comment